Memblokir Port Scanning di Server Ubuntu Menggunakan Portsentry

Memblokir Port Scanning di Server Ubuntu Menggunakan Portsentry. Mengelola server yang online dan dapat diakses oleh publik berarti kita juga harus siap jika ada hacker yang mencoba menerobos masuk ke server kita. Dan biasanya, langkah awal para hacker yang ingin melakukan hacking ke server kita adalah dengan melakukan recon, dan salahsatunya adalah dengan memeriksa service apa saja yang aktif di server kita.

Untuk memeriksa service yang berjalan, biasanya dilakukan dengan memeriksa port yang terbuka, dan mencocokkan dengan service yang berjalan di port tersebut. Nah, jika kita sebagai pemilik server tidak menghendaki adanya port scanning tersebut, kita bisa memblokirnya, dan salahsatu tool untuk melakukan itu adalah Portsentry.

Portsentry adalah tool yang dirancang untuk mendeteksi dan merespon secara aktif aktifitas port scanning yang dilakukan terhadap server. Cara kerja Portsentry adalah mendeteksi adanya serangan lalu memblokir ip yang dianggap mencurigakan tersebut agar tidak dapat masuk dan melakukan transaksi dengan server kita.

Portsentry dapat mendeteksi scan pada port UDP maupun TCP serta mendeteksi stealth scan seperti yang dilakukan oleh Nmap. Termasuk Connect scans, SYN scans, FIN scans, XMAS scans, NULL scans, FULL-XMAS scan, UDP scan. Jika PortSentry tidak dapat mengidentifikasi pemindaian sebagai salah satu di atas, ia memiliki default case yang tetap akan men-trigger pemindaian.

Cara Install Portsentry di Ubuntu

Di Ubuntu, Portsentry sudah tersedia di repository dan bisa diinstall menggunakan paket manager apt. Caranya dengan menjalankan perintah berikut

Konfigurasi Portsentry

Seperti yang sudah saya sebutkan diatas, secara default Portsentry hanya bertindak untuk mendeteksi saja, namun tidak melakukan aksi lebih. Nah, kita bisa mengubah konfigurasinya agar Portsentry secara otomatis memblokir ip yang terdeteksi melakukan scanning.

Oke, selanjutnya cari baris BLOCK_UDP dan BLOCK_TCP. Edit menjadi seperti berikut:

Untuk memeriksa service yang berjalan, biasanya dilakukan dengan memeriksa port yang terbuka, dan mencocokkan dengan service yang berjalan di port tersebut. Nah, jika kita sebagai pemilik server tidak menghendaki adanya port scanning tersebut, kita bisa memblokirnya, dan salahsatu tool untuk melakukan itu adalah Portsentry.

Portsentry adalah tool yang dirancang untuk mendeteksi dan merespon secara aktif aktifitas port scanning yang dilakukan terhadap server. Cara kerja Portsentry adalah mendeteksi adanya serangan lalu memblokir ip yang dianggap mencurigakan tersebut agar tidak dapat masuk dan melakukan transaksi dengan server kita.

Portsentry dapat mendeteksi scan pada port UDP maupun TCP serta mendeteksi stealth scan seperti yang dilakukan oleh Nmap. Termasuk Connect scans, SYN scans, FIN scans, XMAS scans, NULL scans, FULL-XMAS scan, UDP scan. Jika PortSentry tidak dapat mengidentifikasi pemindaian sebagai salah satu di atas, ia memiliki default case yang tetap akan men-trigger pemindaian.

Cara Install Portsentry di Ubuntu

Di Ubuntu, Portsentry sudah tersedia di repository dan bisa diinstall menggunakan paket manager apt. Caranya dengan menjalankan perintah berikut

sudo apt-get update && sudo apt-get install portsentryTunggu proses instalasi portsentry beserta dependensinya selesai. Namun perlu diketahui bahwa secara default Portsentry hanya mendeteksi adanya scanning, tapi tidak memblokirnya. Nah, jika kalian ingin memblokir serangan tersebut, kalian bisa edit file confignya.

Konfigurasi Portsentry

Seperti yang sudah saya sebutkan diatas, secara default Portsentry hanya bertindak untuk mendeteksi saja, namun tidak melakukan aksi lebih. Nah, kita bisa mengubah konfigurasinya agar Portsentry secara otomatis memblokir ip yang terdeteksi melakukan scanning.

sudo nano /etc/portsentry/portsentry.conf

Oke, selanjutnya cari baris BLOCK_UDP dan BLOCK_TCP. Edit menjadi seperti berikut:

BLOCK_UDP="1"

BLOCK_TCP="1"

Fungsi diatas untuk memblokir scanning pada port UDP maupun TCP.

Selanjutnya hilangkan comment pada baris

KILL_ROUTE="/sbin/iptables -I INPUT -s $TARGET$ -j DROP"

Fungsinya adalah untuk mengaktifkan perintah agar Portsentry secara otomatis memblokir koneksi dari ip attacker yang melakukan scanning, dengan cara men-drop koneksinya melalui iptables.

Oke, selanjutnya save konfigurasinya, lalu restart service portsentry.

Oke selesai. Sekarang Portsentry akan mulai bekerja untuk melindungi servermu dari tindakan port secanning.

Uji Coba Portsentry

Sekarang saya coba scan menggunakan Nmap menggunakan host berbeda.

Oke, sekarang balik lagi ke server yang sudah terpasang portsentry. Untuk melihat daftar banned di Portsentry, kalian bisa cek melalui file berikut

Uji Coba Portsentry

Sekarang saya coba scan menggunakan Nmap menggunakan host berbeda.

Oke, sekarang balik lagi ke server yang sudah terpasang portsentry. Untuk melihat daftar banned di Portsentry, kalian bisa cek melalui file berikut

/var/lib/portsentry/portsentry.history

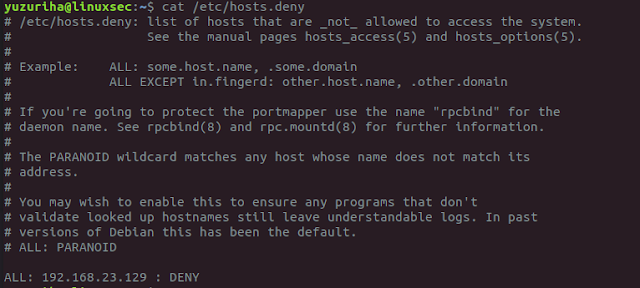

/etc/hosts.deny

Oke sekian tutorial kali ini, semoga bermanfaat. Jika ada yang kurang jelas silahkan ditanyakan.